電子メールを通じてコンピューターウイルス「エモテット(Emotet)」の感染被害が世界規模で拡大しています。日本のセキュリティー対策機関「JPCERTコーディネーションセンター」(東京)は27日、国内で400以上の組織がウイルスに感染し、今も拡大を続けているとの見方を明らかにしました。

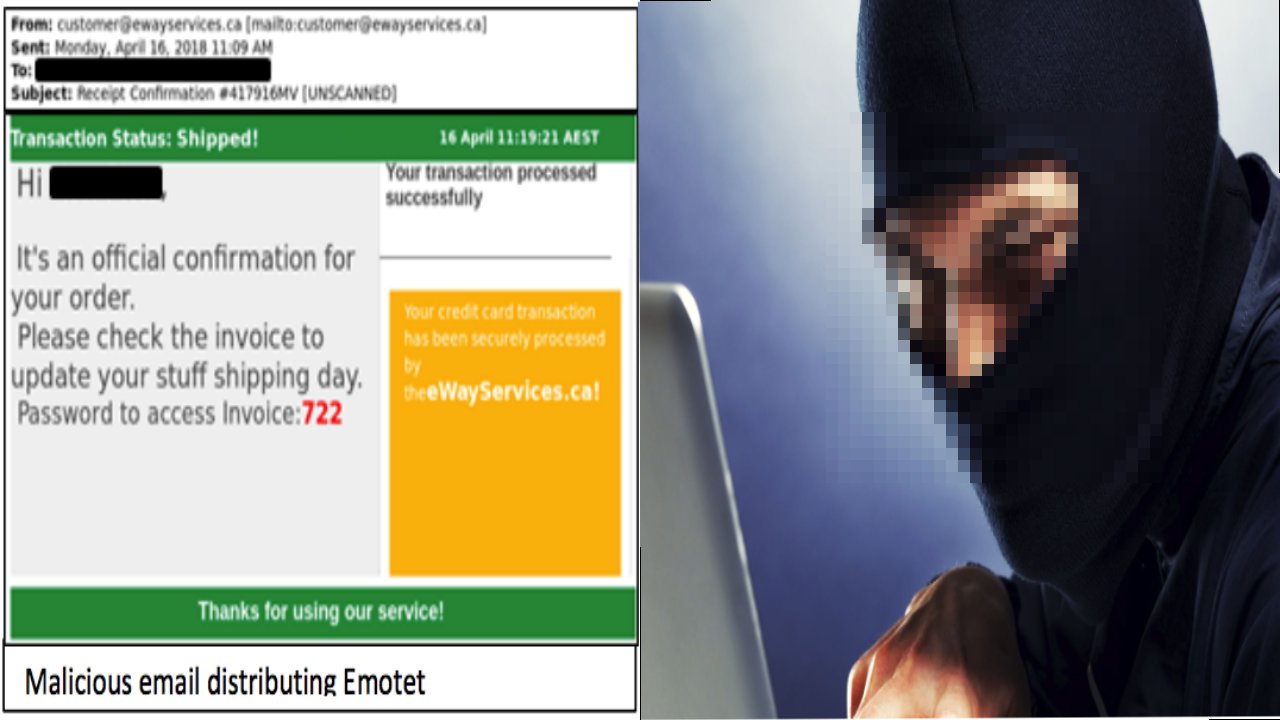

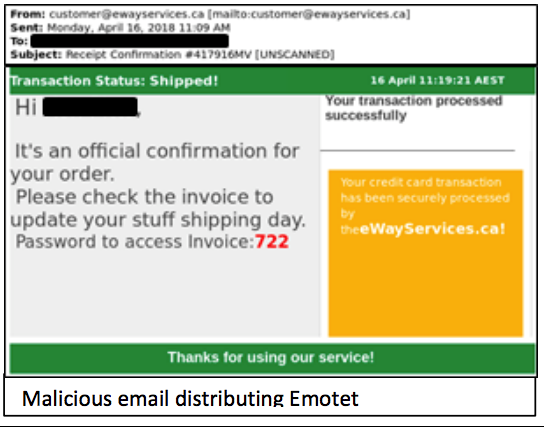

エモテットは実在の人物や組織になりすましたメールを送り付け、添付ファイルを開くことでウイルスに感染します。感染したパソコンに保存されたメールアドレスの連絡先や本文を盗み取り、その情報から新たななりすましメールを作り出す手口です。強力な「自己拡散型」ウイルスとして恐れられており、次々と感染の被害が広がっています。

【悪質】ヤバすぎるコンピューターウイルス「emotet(エモテット)」 実在の人物になりすましメール→感染し新たなメールを作成→他の人にばら撒く : まとめダネ! #ウイルス #PC #エモテット #感染 https://t.co/Br2YDOQ4C3 @matomedaneから

ADVERTISEMENT — lips_k (@lips_k) November 27, 2019

菅官房長官#PCウイルス で注意喚起

「#エモテット」

(時事通信ニュース) – LINE NEWS https://t.co/ckeYbWo86e #linenews @news_line_meからADVERTISEMENT — 鶏キャマ ダケドナニカ? (@torichan1021) November 28, 2019

菅義偉官房長官も28日の記者会見で、国内で「エモテット」と呼ばれるコンピューターウイルスの感染被害が発生していると明らかにしました。菅官房長官は、「行政機関、2020年東京(五輪・パラリンピック)大会に関わる事業者に注意喚起を行っています。引き続き状況把握に努めるとともに、被害拡大防止のため必要な注意喚起を行っていきたい」と説明しました。

主に欧米で流行していたエモテットですが、10月後半から国内でも被害が増えているといいます。

エモテットは、2014年頃にオンラインバンキングサービスの認証情報などを窃取するトロイの木馬として出現したとされています。その後に、サイバー攻撃グループが繰り返し機能を拡張し、現在ではオンライン詐欺や情報窃取、不正プログラムの拡散など多機能なサイバー攻撃基盤のボットネットと化しました。

JPCERTによれば、10月中旬以降、日本国内で400以上の組織を名乗ったなりすましメールが観測されたとのことです。その被害の多くは中小企業で、組織内のシステムにウイルスが感染した結果、情報が外部に流出した可能性があります。一方で被害の相談は今も連日寄せられており、実際の件数はさらに多いとみられていて、収束には時間がかかる見通しとなっております。

1000RT:【感染拡大】メアド盗む「最恐ウイルス」国内でも多数確認https://t.co/iSR921y8Ha

「Emotet」の感染が世界規模で拡大。国内で400以上の組織を騙るメールが確認されており、今も被害が広がっているという。 pic.twitter.com/lxZ2MTPHTW

ADVERTISEMENT — ライブドアニュース (@livedoornews) November 27, 2019

JPCERT/CCが推奨している基本的な対策は下記の通りです。

1. 組織内への注意喚起の実施

2.マクロの自動実行の無効化(事前にセキュリティセンターのマクロの設定で「警告を表示してすべてのマクロを無効にする」を選択しておく)

3.

メールセキュリティ製品の導入によるマルウェア付きメールの検知

4.メールの監査ログの有効化

5.OSに定期的にパッチを適用(SMBの脆弱性を突く感染拡大に対する対策)

6.定期的なオフラインバックアップの取得(標的型ランサムウエア攻撃に対する対策)

皆さんも気を付けてください。